Índice

Uma nova e sofisticada estirpe de ransomware, denominada GandCrab, tem estado a fazer estragos desde o início de fevereiro. Mostra-se revolucionária, ao ponto de assumir o papel pioneiro de aceitar altcoins como método de pagamento de regastes, o que nenhuma outra família de malware chantagista fez até então. Além disso, apresenta uma rotina diversificada de distribuição que está em constante evolução.

O que é o ransomware GandCrab?

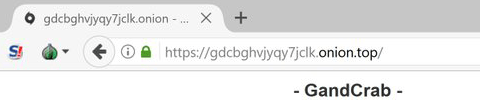

O GandCrab representa uma nova geração de Trojans de resgaste, que incorporam uma propagação bem orquestrada, uma fuga avançada aos antivírus, uma criptografia imbatível e uma forte infraestrutura de Comando e Controlo. Com o declínio geral da prevalência do ransomware na arena do crime cibernauta no final de 2017, o aparecimento de uma amostra com este elevado calibre tecnológico é um verdadeiro acontecimento. Na mesma altura em que este artigo é escrito, os arquitetos desta onda extorsionista lançaram o GandCrab v2.1. Não é particularmente diferente da variante original, com exceção de que o seu fluxo de trabalho se tornou mais flexível. Tal como anteriormente, a última edição deste patife adiciona a extensão .GDCB aos ficheiros encriptados e deposita um manual de resgate com o nome GDCB-DECRYPT.txt.

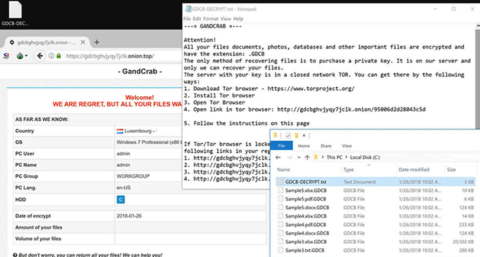

Esta mudança nos métodos de distribuição é tangível. Enquanto a versão anterior conseguiu espalhar-se através de kits de exploração, incluindo o RIG e o GrandSoft, a atual chega aos computadores através de spam malicioso. Apesar de isto parecer um passo atrás em termos de complexidade técnica, a taxa de sucesso de implementação provavelmente cresceu. Os inimigos acionam uma botnet para enviar emails em massa para as potenciais vítimas. Os emails de phishing fingem ser recibos, com o assunto a denominar-se “Receipt Feb-[números aleatórios]”. O corpo da mensagem é prosaico, dizendo “Documento anexado”.

O truque centra-se por completo no anexo, o qual se camufla como um ficheiro PDF. Assim que o destinatário o abre, surge-lhe no ecrã um captcha, onde é suposto confirmar que não é um robô. Depois, o falso PDF descarrega um ficheiro Microsoft Word armadilhado da página web butcakeforthen.com e carrega-o. Surge então um aviso comum “Visão Protegida”, pedindo à vítima para ativar a edição, executando assim as macros do Office. Estas macros maliciosas, por sua vez, descarregam e aciona um script PowerShell que conclui a cadeia infeciosa e executa o binário ransomware GandCrab no hóspede.

O programa perpetrador atravessa primeiro as partições do disco rígido da máquina contaminada, as unidades amovíveis e as redes partilhadas, sempre à procura de dados potencialmente valiosos. Antes de encriptar os itens detetados, encerra múltiplos processos que poderão estar a utilizar alguns dos ficheiros prestes a serem raptados. Também determina o endereço de IP e a geolocalização da vítima, a fim de exibir posteriormente esta informação na página do serviço de desencriptação. Ao receber uma chave de encriptação pública do seu servidor C2, o GandCrab executa a tarefa de deturpação de dados através do RSA, um algoritmo assimétrico de criptografia.

Um notável subproduto deste processo de enviesamento de ficheiros, além da negação de acesso, é a concatenação da série .GDCB para todas as entradas codificadas. O ransomware também coloca o seu documento de instruções de recuperação, o GDCB-DECYPT.txt, em ficheiros que tenham dados raptado, depositando igualmente uma cópia no ambiente de trabalho. Em última instância, a vítima recebe instruções para visitar a página “GandCrab Decryptor”. É um recurso oculto Tor, desenhado para processar pagamentos de resgate. A infeção exige o 1.54 Dash, uma forma de criptomoeda que é pela primeira vez utilizada por criadores de ransomware. Independentemente do quão grande seja a tentação de pagar aos criminosos cibernautas, recuperar os dados e prosseguir com a sua vida, assegure-se de que primeiro tenta todas as opções. Comece com os passos abaixo para remover o ransomware GandCrab e verifique se as forenses podem resolver o problema no que diz respeito à recuperação de dados.

Remoção automática do ransomware GandCrab

O extermínio deste ransomware pode ser eficientemente realizado com software de segurança de confiança. Ao ficar-se pela técnica de limpeza automática, garante que todos os componentes da infeção serão completamente erradicados do seu sistema.

- Efetue o download recomendado serviço de segurança e verifique o seu PC para ver se existem objetos maliciosos ao selecionar a opção Iniciar Verificação do Computador (Start Computer Scan)

- A verificação irá fornecer uma lista de itens detetados. Clique em Consertar Ameaças (Fix Threats) para remover o vírus e infeções relacionadas do seu sistema. Ao completar esta fase do processo de limpeza é bastante provável que a praga seja completamente erradicada. Agora terá de enfrentar um desafio maior - tentar obter os seus dados de volta.

Métodos para recuperar ficheiros .GDCB não ransom

Já foi mencionado que o GandCrab aplica uma forte encriptação para tornar os seus ficheiros inacessiveis, por isso não há nenhuma varinha mágica que restaure todos os dados encriptados num piscar de olhos, excepto claro quando se sujeita ao impensável ransomware. Existem no entanto técnicas, que o podem ajudar a recuperar todas as coisas que são importantes para si – aprenda quais.

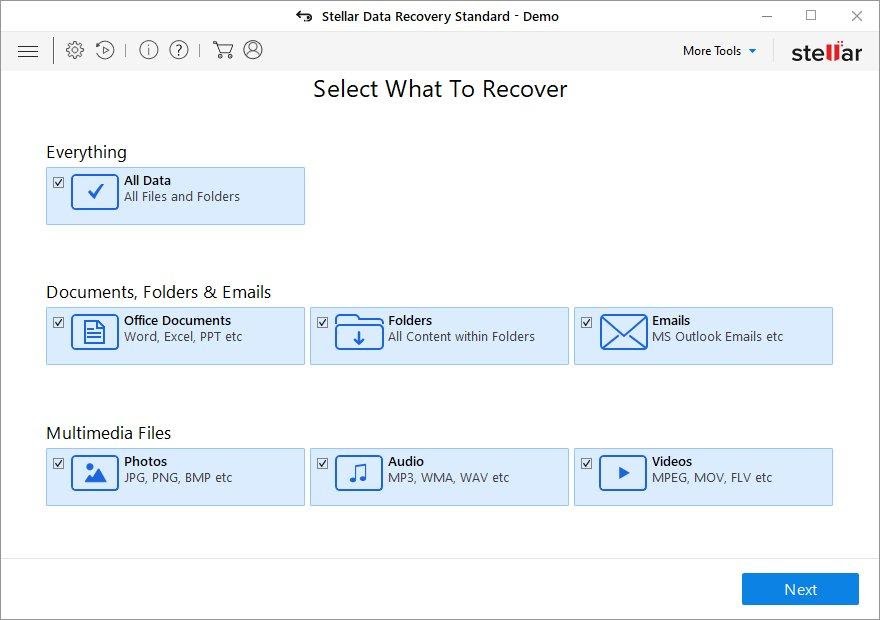

1. Software de recuperação de ficheiros automático

É relativamente interessante saber que o GandCrab apaga os ficheiros originais num formato não encriptado. É apenas nas cópias que acontece o processo de encriptação e se processa o ransomware. Por isso ferramentas como Stellar Data Recovery podem restaurar os objetos eliminados mesmo que estes tenham sido removidos de forma segura. Esta alternativa vale definitivamente a pena pois fornece uma solução verdadeiramente eficaz.

Baixar Stellar Data Recovery Professional

2. Cópias de Volume Sombra

Esta opção apoia-se no ficheiro nativo de backups do Windows que opera no seu computador, e que é executado a cada ponto de restauro. Há uma importante condição neste método: este funciona se a funcionalidade de Restauro de Sistema estiver ativa antes da contaminação. Adicionalmente, se as alterações forem feitas a um ficheiro após o ponto de restauro mais recente, estas não se irão refletir na versão do ficheiro recuperado.

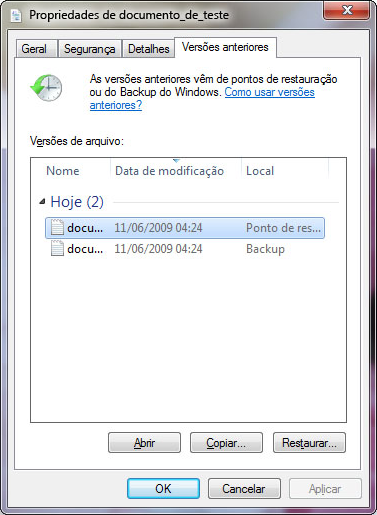

- Usar a opção de Versões anteriores A caixa de Propriedades para ficheiros aleatórios tem uma aba chamada de Versões anteriores. Esse é o local onde estão as versões em cópia de segurança e a partir das quais pode recuperar o sistema. Por isso, clique com o botão direito do rato num ficheiro, vá a Propriedades, carregue na aba descrita e escolha a opção Copiar ou Restaurar, dependendo da localização para a qual gostaria de ter tudo recuperado

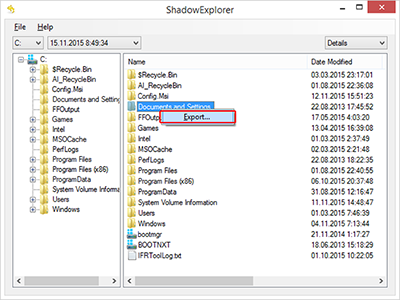

- Aplique o ShadowExplorer O processo acima pode ser automatizado com uma ferramenta chamada de ShadowExplorer. Basicamente, faz a mesma coisa (extraindo Cópias de Volume Ocultas), mas de uma forma mais conveniente. Por isso, descarregue e instale a aplicação, execute-a e navegue até aos ficheiros e pastas cujas versões anteriores pretende que sejam restauradas. Para concluir a tarefa, basta clicar com o botão direito do rato em qualquer uma das entradas e escolher a opção Export

3. Cópias de Segurança

De todas as opções que não são relacionadas com ransomware, esta é uma das mais eficientes. Na eventualidade de ter feito backups da sua informação para um servidor externo antes do ransomware aparecer no seu PC, restaurar os ficheiros encriptados pelo GandCrab é tão simples quanto entrar no seu respetivo interface, selecionar os ficheiros certos e iniciar o processo de restauro. Antes de o fazer deve no entanto ter a completa certeza que removeu por completo o vírus de ransomware do seu computador.

Reveja o seu estado de segurança

Mais uma vez importa dizer que a remoção do malware por si só não conduz à decriptação dos seus ficheiros pessoais. Os métodos de restauração de dados destacados acima poderão ou não consegui-lo, mas o ransomware em si não deve fazer parte do seu computador.

Incidentalmente, ele muitas vezes faz-se acompanhar por malware, ou seja, faz todo o sentido verificar repetidamente o sistema com um software automático de segurança a fim de garantir que não sobram elementos perniciosos do vírus, nem que haja ameaças a ele associadas no Windows Registry e noutras localizações.