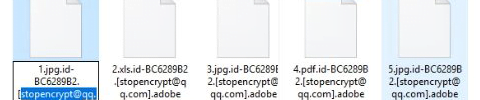

Existe agora uma nova variante do ransomware Dharma/CrySiS, que adiciona a extensão .adobe aos ficheiros encriptados e deposita uma nota de regaste intitulada FILES ENCRYPTED.txt. Continue Lendo…

| S | T | Q | Q | S | S | D |

|---|---|---|---|---|---|---|

| 1 | 2 | 3 | 4 | 5 | 6 | |

| 7 | 8 | 9 | 10 | 11 | 12 | 13 |

| 14 | 15 | 16 | 17 | 18 | 19 | 20 |

| 21 | 22 | 23 | 24 | 25 | 26 | 27 |

| 28 | 29 | 30 | 31 | |||

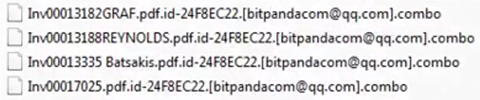

Como desencriptar o ransomware .combo

O crescimento atual do ransomware criptográfico não representa necessariamente um problema de segurança de software. É também um problema humano, já que a maior parte destes ataques acontece quando um utilizador abre um anexo de spam tóxico ou, então, como consequência de fracas medidas de autenticação. Continue Lendo…

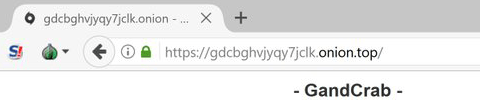

Remoção do ransomware GandCrab: como desencriptar o vírus GDCB

Uma nova e sofisticada estirpe de ransomware, denominada GandCrab, tem estado a fazer estragos desde o início de fevereiro. Mostra-se revolucionária, ao ponto de assumir o papel pioneiro de aceitar altcoins como método de pagamento de regastes, o que nenhuma outra família de malware chantagista fez até então. Continue Lendo…

Remoção do vírus ransomware DilmaLocker

O DilmaLocker é uma infeção ransomware capaz de se propagar de diferentes formas e afetar num ápice os sistemas operativos desprotegidos. Assim que estiver instalado, o ransomware Dilma Locker encripta os ficheiros para que não possa acedê-los, exibindo um aviso no qual lhe é exigido que pague uma considerável quantia monetária a fim de recuperar os seus ficheiros. Continue Lendo…

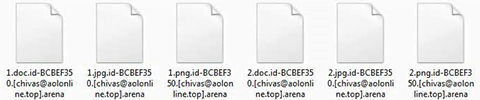

Vírus Arena: como recuperar os ficheiros de extensão .arena

A nova identidade do ransomware Crysis foi lançada, a qual adiciona a extensão .arena aos dados encriptados e implementa ainda uma encriptação protegida. Continue Lendo…

Vírus ransomware Arena/Cesar: como desencriptar ficheiros .arena, .cesar, .cezar

Este artigo faculta detalhes abrangentes sobre a nova variante de ransomware Crysis / Dharma que adiciona a extensão .aren, .cesar ou .cezar aos ficheiros encriptados. Continue Lendo…

WannaCry ransomware: virus ataque cibernético

Uma mancha ransomware apelidada WannaCry está a fazer as manchetes das principais fontes mundiais em matérias de segurança. Essa atenção tem um motivo. Esta infeção atacou várias grandes corporações na Europa durante os últimos dias, e continua a registar resultados de forma rápida. Continue Lendo…

Vírus ransomware Onion: como desencriptar os arquivos com extensão .onion

A pior parte relacionada com um ataque banal de ransomware é que a vítima fica impedida de aceder aos seus dados pessoais. Apesar de não ser propriamente problemático livrar-se um código malicioso, a informação importante permanece inacessível até que o usuário infetado a recupere, precisando para isso de pagar. Continue Lendo…

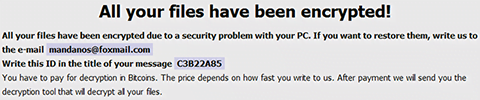

Como desencriptar o ficheiro .wallet – Dharma ransomware remoção

Uma nova praga ransomware está a espalhar-se pela internet à procura de vítimas. A sua caraterística distintiva é o fato de a extensão .wallet ser acrescentada a todos os ficheiros pessoais armazenados num PC e nas unidades de rede. Continue Lendo…

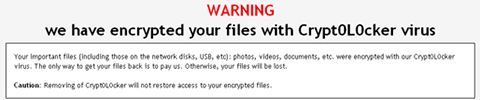

Ferramenta de decriptação e remoção de vírus Crypt0L0cker (2017)

Este artigo debruça-se sobre uma das campanhas de extorsão que há mais tempo existe. Conhecida originalmente como TorrentLocker, o ransomware atualmente ativo chama-se Crypt0L0cker e tem estado em atividade desde o final de Abril de 2015. Continue Lendo…

Linka Grátis Downloads

|