Índice

A nova identidade do ransomware Crysis foi lançada, a qual adiciona a extensão .arena aos dados encriptados e implementa ainda uma encriptação protegida.

O que é o vírus Arena?

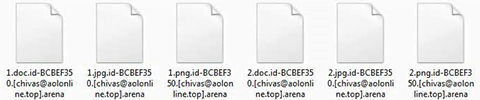

A estirpe do ransomware de encriptação conhecida como Crysis, ou Dharma, pareça estar a preparar-se para crescer. Tem dispersado descendentes maliciosos quase semanalmente desde o início de agosto de 2017, tendo estado anteriormente estagnada durante vários meses. O mais recente rebento trouxe ao mundo da extorsão digital a extensão de ficheiro .arena. Após encriptar os dados pessoais de uma vítima, o mod do Crysis acrescenta aos nomes originais dos ficheiros uma série de variante específica com o formato seguinte: id-{ID da vítima}.[chivas@aolonline.top].arena. O elemento variável é um identificador único que é atribuído ao utilizador infetado. Consiste em oito carateres hexadecimais. Em última instância, o ransomware transforma um ficheiro com o nome Sample.docx em algo como Sample.docx.id-CFABE140.[chivas@aolonline.top].arena.

O endereço de email facultado entre parêntesis retos poderá também variar, já que vai ao encontro dos detalhes de contato de um atacante em específico. A questão é que o ransomware Crysis/Dharma está a ser distribuído por vários círculos de criminosos cibernautas que levam a cabo campanhas independentes, ou seja, a informação de contato difere entre grupos. Alguns dos emails mais reportados, além do supracitado, incluem m.heisenberg@aol.com, macgregor@aolonline.top, black.mirror@qq.com, btc2017@india.com, gladius_rectus@aol.com, sindragosa@bigmir.net, sir.dragcsa@bigmir.net, e mandanos@foxmail.com. Qualquer pessoa que se veja confrontada com esta estirpe de malware de encriptação de ficheiros poderá obter algumas pistas sobre o que fazer a seguir, pelo menos no que concerne a entrar em contato com os autores da ameaça através de email.

A interação com a vítima, sendo feita somente através dos componentes do nome do ficheiro é, contudo, obviamente escassa. Portanto o ransomware Arena espalha também notas de resgate ao longo do sistema contaminado. Tratam-se de ficheiros com instruções detalhadas sobre como pagar o resgate e restaurar os dados malogrados. A versão Crysis aqui abordada utiliza, para este fim, a seguinte combinação: Info.hta e FILES ENCRYPTED.txt. O último afirma, literalmente, que “Todos os seus dados foram por nós bloqueados. Quer tê-los de volta? Escreva um email para chivas@aolonline.top,” ou qualquer que seja o endereço. O outro ficheiro, o HTA, é exibido automaticamente devido a uma tarefa de execução automática e inclui muito mais informação do que o seu comparsa TXT. Pode-se ler, “Todos os seus ficheiros foram encriptados devido a um problema de segurança com o seu PC. Se quiser restaurá-los, escreva-nos para o email.” No final de contas, a vítima é instruída a escrever uma mensagem para os crápulas, fazendo menção à sua identificação pessoal no título do email. Os criminosos depois respondem ao utilizador com o valor do resgate e o endereço da carteira de Bitcoin para a qual deve enviá-lo.

A variante do ficheiro .arena do ransomware Crysis propaga-se maioritariamente através dos serviços da área de trabalho remota, os quais são pirateados. Muitas pessoas utilizam credenciais RDP padrão ou ridiculamente fáceis de adivinhar, e os perpetradores online têm plena consciência disso. Ao entrarem num sistema, a infeção tenta eliminar as cópias sombra dos ficheiros da vítima para evitar a hipótese de recuperação. Para piorar, a peste coloca em ação as melhores práticas de encriptação de dados, portanto não existe qualquer forma de desencriptar os ficheiros de forma gratuita. Contudo, no caso de o vírus Arena não conseguir desabilitar o VSS, existem hipóteses de que alguns ficheiros possam ser restaurados para o seu estado normal. Veja abaixo mais detalhes.

Remoção automática do arquivo de vírus Arena

O extermínio deste ransomware pode ser eficientemente realizado com software de segurança de confiança. Ao ficar-se pela técnica de limpeza automática, garante que todos os componentes da infeção serão completamente erradicados do seu sistema.

- Efetue o download recomendado serviço de segurança e verifique o seu PC para ver se existem objetos maliciosos ao selecionar a opção Iniciar Verificação do Computador (Start Computer Scan)

- A verificação irá fornecer uma lista de itens detetados. Clique em Consertar Ameaças (Fix Threats) para remover o vírus e infeções relacionadas do seu sistema. Ao completar esta fase do processo de limpeza é bastante provável que a praga seja completamente erradicada. Agora terá de enfrentar um desafio maior - tentar obter os seus dados de volta.

Métodos para restaurar os arquivos .arena encriptados

Já foi mencionado que o Arena aplica uma forte encriptação para tornar os seus ficheiros inacessiveis, por isso não há nenhuma varinha mágica que restaure todos os dados encriptados num piscar de olhos, excepto claro quando se sujeita ao impensável ransomware. Existem no entanto técnicas, que o podem ajudar a recuperar todas as coisas que são importantes para si – aprenda quais.

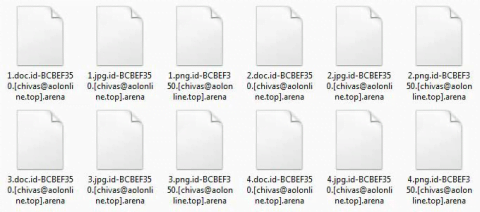

1. Software de recuperação de ficheiros automático

É relativamente interessante saber que o Arena apaga os ficheiros originais num formato não encriptado. É apenas nas cópias que acontece o processo de encriptação e se processa o ransomware. Por isso ferramentas como Stellar Data Recovery podem restaurar os objetos eliminados mesmo que estes tenham sido removidos de forma segura. Esta alternativa vale definitivamente a pena pois fornece uma solução verdadeiramente eficaz.

Baixar Stellar Data Recovery Professional

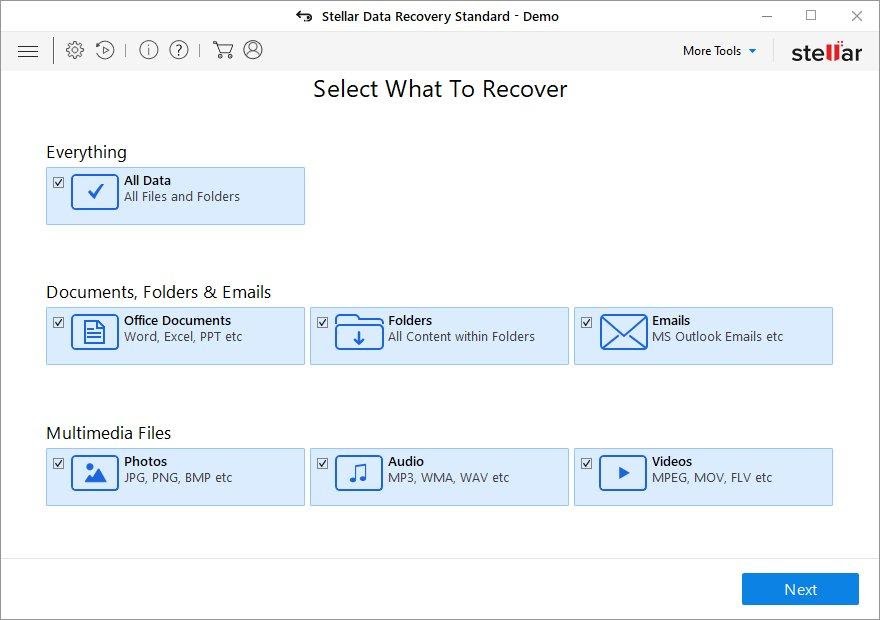

2. Cópias de Volume Sombra

Esta opção apoia-se no ficheiro nativo de backups do Windows que opera no seu computador, e que é executado a cada ponto de restauro. Há uma importante condição neste método: este funciona se a funcionalidade de Restauro de Sistema estiver ativa antes da contaminação. Adicionalmente, se as alterações forem feitas a um ficheiro após o ponto de restauro mais recente, estas não se irão refletir na versão do ficheiro recuperado.

- Usar a opção de Versões anteriores A caixa de Propriedades para ficheiros aleatórios tem uma aba chamada de Versões anteriores. Esse é o local onde estão as versões em cópia de segurança e a partir das quais pode recuperar o sistema. Por isso, clique com o botão direito do rato num ficheiro, vá a Propriedades, carregue na aba descrita e escolha a opção Copiar ou Restaurar, dependendo da localização para a qual gostaria de ter tudo recuperado

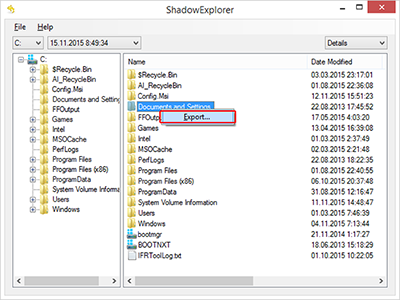

- Aplique o ShadowExplorer O processo acima pode ser automatizado com uma ferramenta chamada de ShadowExplorer. Basicamente, faz a mesma coisa (extraindo Cópias de Volume Ocultas), mas de uma forma mais conveniente. Por isso, descarregue e instale a aplicação, execute-a e navegue até aos ficheiros e pastas cujas versões anteriores pretende que sejam restauradas. Para concluir a tarefa, basta clicar com o botão direito do rato em qualquer uma das entradas e escolher a opção Export

3. Cópias de Segurança

De todas as opções que não são relacionadas com ransomware, esta é uma das mais eficientes. Na eventualidade de ter feito backups da sua informação para um servidor externo antes do ransomware aparecer no seu PC, restaurar os ficheiros encriptados pelo Arena é tão simples quanto entrar no seu respetivo interface, selecionar os ficheiros certos e iniciar o processo de restauro. Antes de o fazer deve no entanto ter a completa certeza que removeu por completo o vírus de ransomware do seu computador.

Verifique se o ransomware Arena foi totalmente removido

Mais uma vez importa dizer que a remoção do malware por si só não conduz à decriptação dos seus ficheiros pessoais. Os métodos de restauração de dados destacados acima poderão ou não consegui-lo, mas o ransomware em si não deve fazer parte do seu computador.

Incidentalmente, ele muitas vezes faz-se acompanhar por malware, ou seja, faz todo o sentido verificar repetidamente o sistema com um software automático de segurança a fim de garantir que não sobram elementos perniciosos do vírus, nem que haja ameaças a ele associadas no Windows Registry e noutras localizações.