Índice

Este guia oferece fatos verídicos sobre a mais recente variante Locky conhecida como ramsomware Aesir e oferece conselhos acerca de possíveis soluções para descodificar ficheiros que possuam a extensão .aesir.

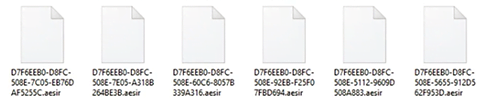

A edição anterior do ransomware Locky, que tinha como anexo o sufixo .odin nos ficheiros, não durou muito. As notícias inesperadas que literalmente fizeram manchetes horas mais tarde afirmavam que um novo herdeiro para o trono cruel havia sido descoberto. O sucessor, contudo, preferiu concatenar a extensão .aesir e renomear os ficheiros para uma barafunda de números e carateres. Nem vale a pena dizer que os ficheiros valiosos da vítima também ficam encriptados, para além de renomeados. Em último caso, um utilizador infetado será confrontado com uma mudança de um documento aleatório para algo como SU8DRICBA-EG3N-Y5GZ-00BA-A085959612E7.aesir. Claro, não existe um software normal que possa ser capaz de abrir tal entrada. Ninguém, a não ser os autores do Locky, têm a chave de descodificação privada que pode reaver a informação estragada, mas eles não a darão de borla.

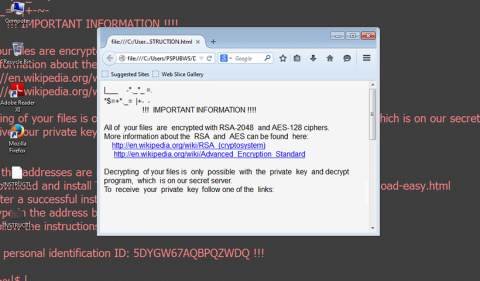

De acordo com notas ransom apelidadas de INSTRUCTION.html, [random number]-INSTRUCTION.html, e -INSTRUCTION.bmp, o utilizador necessita de visitar a página pessoal destes a fim de adquirir o serviço de descodificação. O ransomware Aesir reitera as mesmas recomendações num novo fundo do ambiente de trabalho que automaticamente substitui o original. O aviso afirma que todos os ficheiros da vítima estão encriptados com RSA-2048 e AES-128, dois cripto-sistemas extremamente robustos que são virtualmente impenetráveis caso implementados de forma correta. As más notícias para todos aqueles infetados é que os desenvolvedores do Locky são suficientemente sagazes do ponto de vista tecnológico para efetuarem a parte da encriptação da sua violação sem qualquer falha.

Toda a cadeira de interação desses ladrões cibernautas acontece da seguinte forma: primeiro, supõe-se que o utilizador abra um dos seguintes ficheiros de ajuda mencionados como INSTRUCTION.html/.bmp. Localizá-los é simples, já que o ransomware adiciona-os ao ambiente de trabalho e a todos os ficheiros que contenham pelo menos um item encriptado. O manual ransom tem várias, por norma duas, hiperligações que encaminham para a Locky Decrypter Page. Vale a pena salientar que esta página só está acessível através do Navegador Tor que está vocacionado para o anonimato. O recurso em questão informa a vítima acerca do volume do resgate, que é habitualmente 0.5 BTC ($327), assim como o endereço Bitcoin para o qual deve enviá-lo. Após os chantagistas verificarem e aprovarem a transação, prometem disponibilizar o decifrador automático. Contudo, não existe a certeza de que os atores da ameaça cumpram com a sua palavra.

Tendo em conta que não existem ligações débeis na encriptação, o vírus de extensão .aesir pode ter um efeito desastroso. Nestas circunstâncias, tomar medidas para evitar este ransomware é um caminho extremamente recomendado. A infeção prolifera nas atividades de phishing, onde os utilizadores recebem previsões orçamentais, recibos e faturas falsas. O arquivo ZIP anexado a cada uma dessas mensagens enganosas será extraído para um ficheiro .vbs que descarrega furtivamente um instalador DLL do Aesir. Posto isto, é uma péssima ideia abrir anexos de email como este. Acrescenta-se que efetuar cópias de segurança deve ser um hábito de todos nos dias que correm. Se esta variante do Locky estiver já a fazer o seu trabalho sujo, comece por executar algumas técnicas forenses que porventura possam ajudar a restaurar os ficheiros .aesir.

Remoção automática do ransomware Aesir

O extermínio deste ransomware pode ser eficientemente realizado com software de segurança de confiança. Ao ficar-se pela técnica de limpeza automática, garante que todos os componentes da infeção serão completamente erradicados do seu sistema.

- Efetue o download recomendado serviço de segurança e verifique o seu PC para ver se existem objetos maliciosos ao selecionar a opção Iniciar Verificação do Computador (Start Computer Scan)

- A verificação irá fornecer uma lista de itens detetados. Clique em Consertar Ameaças (Fix Threats) para remover o vírus e infeções relacionadas do seu sistema. Ao completar esta fase do processo de limpeza é bastante provável que a praga seja completamente erradicada. Agora terá de enfrentar um desafio maior - tentar obter os seus dados de volta.

Métodos para recuperar ficheiros .aesir não ransom

Já foi mencionado que o Aesir aplica uma forte encriptação para tornar os seus ficheiros inacessiveis, por isso não há nenhuma varinha mágica que restaure todos os dados encriptados num piscar de olhos, excepto claro quando se sujeita ao impensável ransomware. Existem no entanto técnicas, que o podem ajudar a recuperar todas as coisas que são importantes para si – aprenda quais.

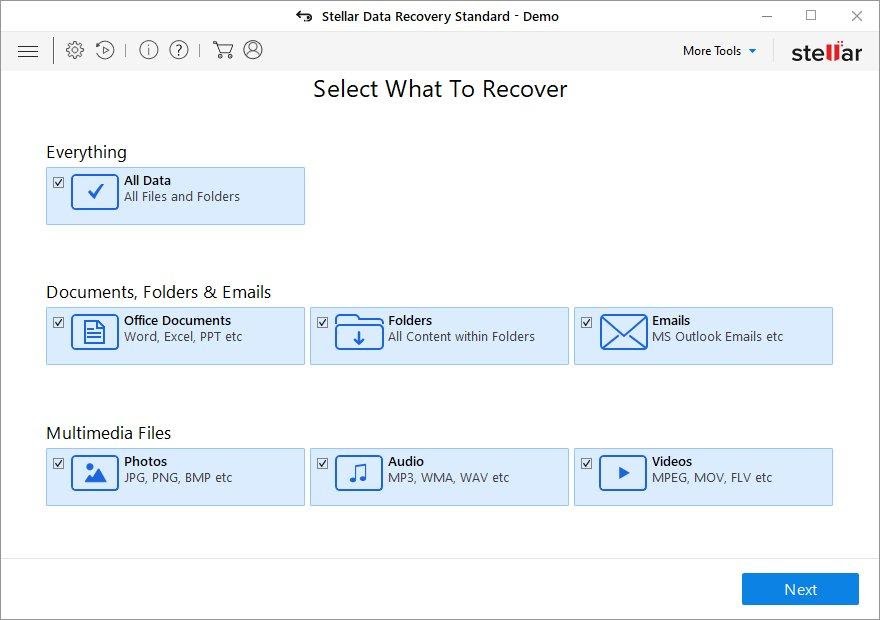

1. Software de recuperação de ficheiros automático

É relativamente interessante saber que o Aesir apaga os ficheiros originais num formato não encriptado. É apenas nas cópias que acontece o processo de encriptação e se processa o ransomware. Por isso ferramentas como Stellar Data Recovery podem restaurar os objetos eliminados mesmo que estes tenham sido removidos de forma segura. Esta alternativa vale definitivamente a pena pois fornece uma solução verdadeiramente eficaz.

Baixar Stellar Data Recovery Professional

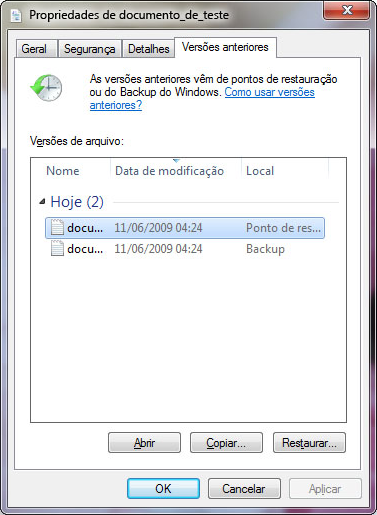

2. Cópias de Volume Sombra

Esta opção apoia-se no ficheiro nativo de backups do Windows que opera no seu computador, e que é executado a cada ponto de restauro. Há uma importante condição neste método: este funciona se a funcionalidade de Restauro de Sistema estiver ativa antes da contaminação. Adicionalmente, se as alterações forem feitas a um ficheiro após o ponto de restauro mais recente, estas não se irão refletir na versão do ficheiro recuperado.

- Usar a opção de Versões anteriores A caixa de Propriedades para ficheiros aleatórios tem uma aba chamada de Versões anteriores. Esse é o local onde estão as versões em cópia de segurança e a partir das quais pode recuperar o sistema. Por isso, clique com o botão direito do rato num ficheiro, vá a Propriedades, carregue na aba descrita e escolha a opção Copiar ou Restaurar, dependendo da localização para a qual gostaria de ter tudo recuperado

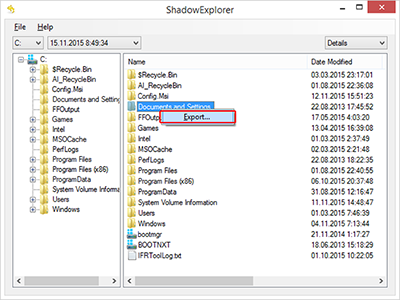

- Aplique o ShadowExplorer O processo acima pode ser automatizado com uma ferramenta chamada de ShadowExplorer. Basicamente, faz a mesma coisa (extraindo Cópias de Volume Ocultas), mas de uma forma mais conveniente. Por isso, descarregue e instale a aplicação, execute-a e navegue até aos ficheiros e pastas cujas versões anteriores pretende que sejam restauradas. Para concluir a tarefa, basta clicar com o botão direito do rato em qualquer uma das entradas e escolher a opção Export

3. Cópias de Segurança

De todas as opções que não são relacionadas com ransomware, esta é uma das mais eficientes. Na eventualidade de ter feito backups da sua informação para um servidor externo antes do ransomware aparecer no seu PC, restaurar os ficheiros encriptados pelo Aesir é tão simples quanto entrar no seu respetivo interface, selecionar os ficheiros certos e iniciar o processo de restauro. Antes de o fazer deve no entanto ter a completa certeza que removeu por completo o vírus de ransomware do seu computador.

Reveja o seu estado de segurança

Mais uma vez importa dizer que a remoção do malware por si só não conduz à decriptação dos seus ficheiros pessoais. Os métodos de restauração de dados destacados acima poderão ou não consegui-lo, mas o ransomware em si não deve fazer parte do seu computador.

Incidentalmente, ele muitas vezes faz-se acompanhar por malware, ou seja, faz todo o sentido verificar repetidamente o sistema com um software automático de segurança a fim de garantir que não sobram elementos perniciosos do vírus, nem que haja ameaças a ele associadas no Windows Registry e noutras localizações.